[Pamācība] Kas ir attālās piekļuves Trojas zirgs un kā to atklāt / noņemt? [MiniTool padomi]

What S Remote Access Trojan How Detect Remove It

Kopsavilkums:

Šis raksts, kas izveidots MiniTool oficiālajā vietnē, sniedz pilnīgu pārskatu par attālās piekļuves Trojas zirgu. Tas aptver tā nozīmi, funkcijas, sliktos efektus, noteikšanu, noņemšanu, kā arī aizsardzības metodes. Izlasiet tālāk sniegto saturu un dziļi izprotiet RAT Trojas zirgu.

Ātrā navigācija:

Attālās piekļuves Trojas definīcija

Kas ir RAT vīruss?

Attālās piekļuves Trojas zirgs (RAT), saukts arī par creepware, ir sava veida ļaunprātīga programmatūra, kas kontrolē sistēmu, izmantojot attālo tīkla savienojumu. Tas inficē mērķa datoru, izmantojot īpaši konfigurētus sakaru protokolus, un ļauj uzbrucējam iegūt nesankcionētu attālo piekļuvi upurim.

RAT Trojan parasti tiek instalēts datorā bez tā īpašnieka ziņas un bieži vien kā Trojas zirgs vai lietderīgā krava. Piemēram, to parasti nemanāmi lejupielādē ar e-pasta pielikumu, torrent failiem, tīmekļa saitēm vai lietotāja vēlamo programmu, piemēram, spēli. Motivēta uzbrucēja mērķtiecīgi uzbrukumi var maldināt vēlamos mērķus instalēšanā RAT scam izmantojot sociālās inženierijas taktiku vai pat ar pagaidu fizisku piekļuvi vēlamajai mašīnai.

Kad esat nokļuvis cietušā mašīnā, RAT ļaunprātīga programmatūra slēps savas kaitīgās darbības no upura, pretvīrusu vai ugunsmūra un izmantos inficēto resursdatoru, lai izplatītos citos neaizsargātos datoros, lai izveidotu robottīklu.

Ko dara RAT vīruss?

Tā kā attālās piekļuves Trojas zirgs ļauj administrēt, tas gandrīz visu var paveikt cietušā mašīnā.

- Piekļūstiet konfidenciālai informācijai, ieskaitot lietotājvārdus, paroles, sociālās apdrošināšanas numurus un kredītkaršu kontus.

- Pārraugiet tīmekļa pārlūkprogrammas un citas datora lietotnes, lai iegūtu meklēšanas vēsturi, e-pastus, tērzēšanas žurnālus utt.

- Nolaupiet sistēmas tīmekļa kameru un ierakstiet videoklipus.

- Pārraugiet lietotāju aktivitātes, izmantojot taustiņu reģistrētājus vai spiegprogrammatūru.

- Uzņemiet ekrānuzņēmumus mērķa datorā.

- Skatiet, kopējiet, lejupielādējiet, rediģējiet vai pat izdzēsiet failus.

- Formatējiet cietos diskus noslaucīt datus.

- Mainīt datora iestatījumus.

- Izplatiet ļaunprātīgu programmatūru un vīrusus.

Kā iestatīt un izmantot attālo darbvirsmu operētājsistēmā Windows 10, meklējiet šeit

Kā iestatīt un izmantot attālo darbvirsmu operētājsistēmā Windows 10, meklējiet šeitDaudzi cilvēki vēlas iestatīt un izmantot attālo darbvirsmu operētājsistēmā Windows 10, bet nezina, kā. Es to rakstu, lai viņiem palīdzētu.

Lasīt vairākAttālās piekļuves Trojas piemēri

Kopš surogātpasts RAT rodas, pastāv daudz dažādu veidu.

1. Atpakaļ Orifice

Back Orifice (BO) rootkit ir viens no pazīstamākajiem RAT piemēriem. To izveidoja hakeru grupa ar nosaukumu Cult of the Dead Cow (cDc), lai parādītu Microsoft Windows 9X operētājsistēmu (OS) drošības trūkumus. Tā nosaukums RAT izmantot ir vārdu spēle Microsoft BackOffice Server programmatūrā, kas vienlaikus var kontrolēt vairākas mašīnas, paļaujoties uz attēlveidošanu.

Back Orifice ir datorprogramma, kas izstrādāta sistēmas attālai administrēšanai. Tas ļauj personai kontrolēt datoru no attālinātas vietas. Programma debitēja DEF CON 6 1. augustāsv, 1998. To izveidoja Sir Dystic, cDc loceklis.

Lai gan Back Orifice ir likumīgi mērķi, tās funkcijas padara to par labu izvēli ļaunprātīgai lietošanai. Šī vai citu iemeslu dēļ antivīrusu nozare rīku nekavējoties sašķiro kā ļaunprātīgu programmatūru un pievienoja to karantīnas sarakstiem.

Back Orifice ir 2 turpinājumu varianti, Back Orifice 2000, kas tika izlaists 1999. gadā, un Deep Back Orifice, ko izstrādāja Kanādas franču organizācija QHA.

2. Sakula

Sakula, kas pazīstams arī kā Sakurel un VIPER, ir vēl viens attālās piekļuves Trojas zirgs, kas pirmo reizi parādījās 2012. gada novembrī. To visu 2015. gadu izmantoja mērķtiecīgu ielaušanos. Sakula ļauj pretiniekam vadīt interaktīvas komandas un lejupielādēt un izpildīt papildu komponentus.

6 metodes, kā novērst kļūdu Windows 10 attālā darbvirsma

6 metodes, kā novērst kļūdu Windows 10 attālā darbvirsmaMēģinot savienot attālo datoru, bet parādās Windows 10 attālās darbvirsmas nedarbošanās kļūda, šajā ziņojumā varat atrast metodes kļūdas novēršanai.

Lasīt vairāk3. Sub7

Sub7, kas pazīstams arī kā SubSeven vai Sub7Server, ir a RAT robottīkls . Tās nosaukums tika iegūts, uzrakstot NetBus atpakaļ (suBteN) un nomainot desmit ar septiņiem.

Parasti 7. apakšnodaļa ļauj neatklāti un nesankcionēti piekļūt. Tātad drošības nozare to parasti uzskata par Trojas zirgu. Sub7 strādāja pie Windows 9x un Windows NT operētājsistēmu saimes, līdz pat Windows 8.1.

Sub7 nav uzturēts kopš 2014. gada.

4. PoisonIvy

IndeIvy RAT taustiņlogeris , saukts arī par Backdoor.Darkmoon, ļauj ievadīt taustiņus, ekrānu / video tveršana , sistēmas administrēšana, failu pārsūtīšana, paroļu zagšana un trafika pārsūtīšana. Apmēram 2005. gadā to izstrādāja ķīniešu hakeris, un tas tika piemērots vairākos ievērojamos uzbrukumos, tostarp Nitro uzbrukumos ķīmijas uzņēmumiem un RSA SecurID autentifikācijas rīka pārkāpumam - gan 2011. gadā.

5. DarkComet

DarkComet izveidojis Žans Pjērs Lesjē, pazīstams kā DarkCoderSc, neatkarīgs programmētājs un datoru drošības kodētājs no Francijas. Lai gan šī RAT lietojumprogramma tika izstrādāta tālajā 2008. gadā, tā sāka vairoties 2012. gada sākumā.

2018. gada augustā DarkComet darbība tika pārtraukta uz nenoteiktu laiku, un tā lejupielāde vairs netiek piedāvāta tā oficiālajā vietnē. Iemesls ir saistīts ar tā izmantošanu Sīrijas pilsoņu karā aktīvistu novērošanai, kā arī tā autora bailes tikt apcietinātam nenosauktu iemeslu dēļ.

NanoCore RAT pārņems kontroli pār jūsu datoru

NanoCore RAT pārņems kontroli pār jūsu datoruLūdzu, uzmaniet NanoCore RAT, jo tas ir bīstamāks par vidējo RAT; tas uzbruks Windows sistēmai un iegūs pilnīgu kontroli pār šo datoru.

Lasīt vairākBez iepriekš minētajiem piemēriem ir daudzas citas attālās piekļuves Trojas programmas, piemēram, CyberGate, Optix, ProRat, Shark, Turkojan un Virpulis . Pilns RAT rīku saraksts ir pārāk garš, lai to šeit parādītu, un tas joprojām pieaug.

RAT vīrusa simptomi

Kā noteikt, vai jums ir RAT vīruss? Tas ir sava veida grūti. RAT pēc būtības ir slēpta un, lai mēģinātu novērst tās identificēšanu, tās var izmantot randomizētu faila nosaukumu vai faila ceļa struktūru.

Parasti, a RAT tārpu vīruss neparādās darbojošos programmu vai uzdevumu sarakstos, un tā darbības ir līdzīgas juridisko programmu darbībām. Turklāt, RAT spiegprogrammatūra pārvaldīs datora resursu izmantošanu un bloķēs brīdinājumu par zemu datora veiktspēju. Turklāt RAT hakeri parasti neatdos sevi, izdzēšot failus vai pārvietojot kursoru, kamēr izmantojat datoru.

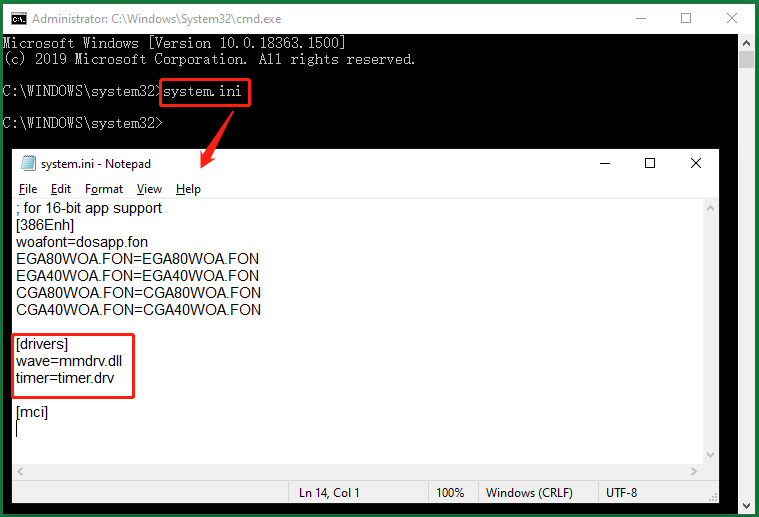

FYI: izmantojiet System.ini, lai identificētu RAT infekciju

Labāk atveriet komandu uzvedni kā administrators, ierakstiet system.ini un nospiediet Enter . Pēc tam parādīsies piezīmju bloks, kurā būs parādīta daža informācija par jūsu sistēmu. Apskatiet vadītājiem sadaļā, ja tas izskatās īss, kā parādīts zemāk esošajā attēlā, jūs esat drošībā. ja ir dažas citas nepāra rakstzīmes, iespējams, ka dažas attālās ierīces piekļūst jūsu sistēmai, izmantojot dažas no tīkla portiem.

Attālās piekļuves Trojas noteikšana

Kā noteikt attālās piekļuves Trojas zirgu? Ja nevarat izlemt, vai izmantojat RAT vīrusa datoru vai ne tikai pēc simptomiem (simptomu ir maz), jums jālūdz ārēja palīdzība, piemēram, paļaušanās uz antivīrusu programmām. Daudzas parastās drošības lietotnes ir labas RAT vīrusu skeneri un RAT detektori .

Top attālās piekļuves Trojas zirgu noņemšanas rīki

- Avast

- AVG

- Avira

- Bitdefender

- Kaspersky

- Malwarebytes

- Makafē

- Microsoft Windows Defender

- Nortons

- PC Matic

- Sofoss

- Trend Micro

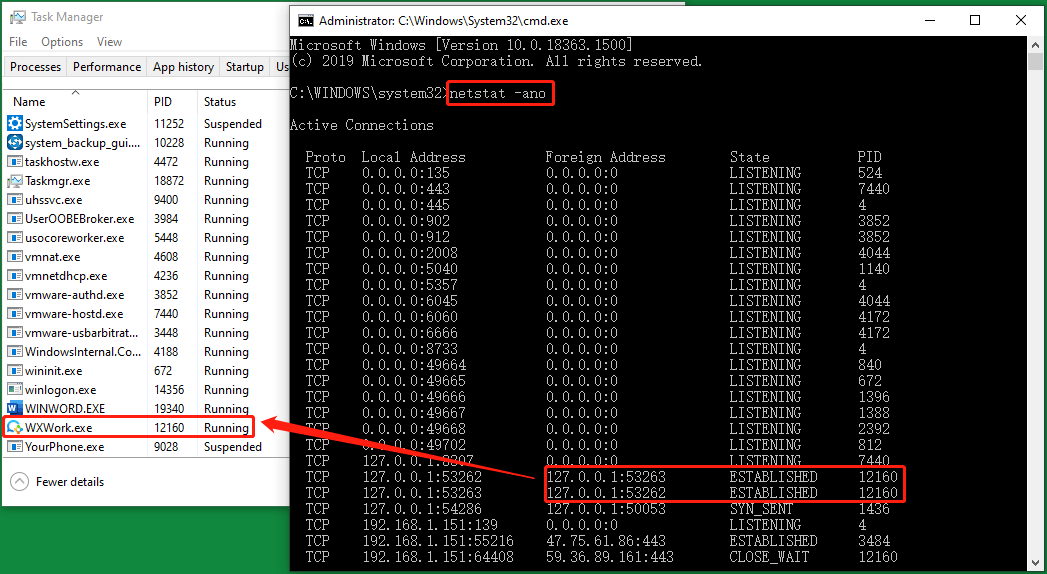

FIY: atrodiet RAT ar CMD un uzdevumu pārvaldnieku

Jūs varat mēģināt noskaidrot aizdomīgus priekšmetus kopā ar uzdevumu pārvaldnieku un CMD. Tips netstat -ano komandrindā un uzziniet PID izveidoto programmu, kurām ir ārvalstu IP adrese un kuras tiek atkārtotas. Pēc tam meklējiet to pašu PID Sīkāka informācija cilni Uzdevumu pārvaldniekā, lai uzzinātu mērķa programmu. Tomēr tas nenozīmē, ka mērķprogramma noteikti ir RAT, tikai aizdomīga programma. Lai apstiprinātu, ka dibinātā programma ir RAT ļaunprātīga programmatūra, nepieciešama papildu identifikācija.

Varat arī izmantot aizdomīgo ārzemju IP adresi, lai tiešsaistē uzzinātu tās reģistrēto atrašanās vietu. Daudzas vietnes, kas var jums palīdzēt, piemēram, patīk https://whatismyipaddress.com/ . Ja atrašanās vietai nav savienojuma ar jums pilnībā, nevis ar jūsu draugu, uzņēmuma, radinieku, skolas, VPN utt. Atrašanās vietu, iespējams, tā ir hakeru atrašanās vieta.

Attālās piekļuves Trojas zirgu noņemšana

Kā noņemt attālās piekļuves Trojas zirgu? Vai arī kā atbrīvoties no RAT vīrusa?

1. posms

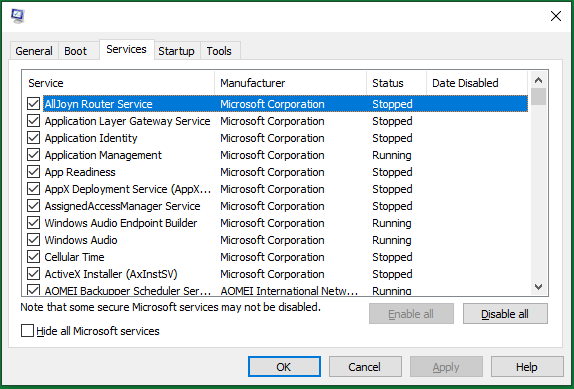

Ja jūs varat atrast konkrētus ļaunprātīgus failus vai programmas, vienkārši notīriet tos no sava datora vai vismaz pārtrauciet to procesus. To var izdarīt uzdevumu pārvaldniekā vai Windows MSConfig utilīta .

Tips nepareizi konfigurēt sistēmā Windows Run un nospiediet Enter vai noklikšķiniet labi lai aktivizētu logu MSConfig. Tur pārslēdzieties uz Pakalpojumi cilni, atrodiet mērķa pakalpojumus un atspējojiet tos.

Pēc dažu programmu vai pakalpojumu atinstalēšanas vai bloķēšanas vienkārši restartējiet ierīci.

2. posms

Instalējiet un palaidiet a RAT noņemšanas līdzeklis piemēram, Malwarebytes Anti-Malware un Anti-Exploit, lai noņemtu saistītos failus un reģistra modifikācijas.

3. posms

Izmantojiet pārbaudes rīkus, piemēram, Autorun.exe, lai pārbaudītu aizdomīgus failus un programmas, kas tiek palaisti, palaižot Windows.

4. posms

Pārbaudiet, vai tīkla savienojumi iziet vai ienāk jūsu sistēmā, kuriem nevajadzētu pastāvēt. Vai arī vienkārši pārtrauciet interneta savienojumu.

Kā pasargāt sevi no RAT kiberuzbrukuma?

Tāpat kā pasargājot sevi no citiem tīkla ļaunprātīgas programmatūras draudiem, attālās piekļuves Trojas zirgu aizsardzībai kopumā ir jāizvairās no nezināmu vienumu lejupielādes; pastāvīgi atjauniniet pretvīrusu programmatūru un ugunsmūri, regulāri mainiet lietotājvārdus un paroles; (administratīvā viedokļa) bloķē neizmantotās ostas, izslēdz neizmantotos pakalpojumus un uzrauga izejošo trafiku.

# 1 Izvairieties no lejupielādes no neuzticamiem avotiem

Pirmkārt, visefektīvākā un vienkāršākā profilakse nekad nav failu lejupielāde no neaizsargātiem avotiem. Tā vietā vienmēr iegūstiet vēlamo no uzticamām, pilnvarotām, oficiālām un drošām vietām, piemēram, oficiālām vietnēm, pilnvarotiem veikaliem un labi zināmiem resursiem.

# 2 Atjauniniet ugunsmūrus un antivīrusus

Neatkarīgi no tā, kura ugunsmūris vai antimalware programma jums ir, vai pat ja jums ir vairākas no tām, vienkārši atjauniniet visus šos drošības pakalpojumus. Jaunākajās versijās vienmēr tiek izmantotas jaunākās drošības tehnoloģijas, un tās ir īpaši izstrādātas pašreizējiem populārajiem draudiem.

Iepriekš minētie Malwarebytes un citi pretvīrusu vīrusi var arī novērst sākotnējo infekcijas vektoru, kas ļautu sabojāt sistēmu.

# 3 Regulāri mainiet savus lietotājvārdus un paroles

Ir labs ieradums regulāri mainīt dažādos kontus, lai cīnītos pret kontu zādzību, īpaši paroļu dēļ. Turklāt, lai aizsargātu jūsu kontus, piemēram, divfaktoru autentifikāciju (2FA), ieteicams izmantot pakalpojumu sniedzēju piedāvāto dažādu drošības funkciju priekšrocības.

6 Ļaunprātīgas programmatūras noteikšana / 18 Ļaunprātīgas programmatūras veidi / 20 Ļaunprātīgas programmatūras noņemšanas rīki

6 Ļaunprātīgas programmatūras noteikšana / 18 Ļaunprātīgas programmatūras veidi / 20 Ļaunprātīgas programmatūras noņemšanas rīkiKas ir spiegprogrammatūru un ļaunprogrammatūru noteikšana? Kā veikt ļaunprātīgas programmatūras noteikšanu? Kā noteikt, vai esat inficēts ar ļaunprātīgu programmatūru? Kā izdzīvot no ļaunprātīgas programmatūras uzbrukumiem?

Lasīt vairāk# 4 Jauniniet savas juridiskās programmas

Tā kā RAT attālās piekļuves Trojas zirgs, iespējams, izmantos likumīgās lietotnes jūsu datorā, labāk jauniniet šīs lietotnes uz jaunākajām versijām. Šīs programmas ietver jūsu pārlūkprogrammas, tērzēšanas lietotnes, spēles, e-pasta serverus, video / audio / fotoattēlu / ekrānuzņēmumu rīkus, darba lietojumprogrammas ...

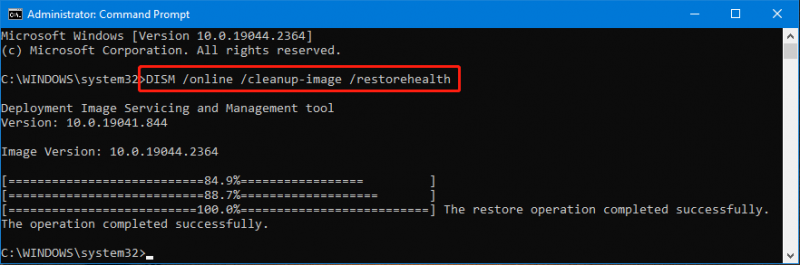

# 5 Jauniniet datorsistēmu

Protams, neaizmirstiet ielāpīt OS ar jaunākajiem atjauninājumiem. Parasti sistēmas atjauninājumi ietver jaunāko ievainojamību, izmantojumu, kļūdu, kļūdu, aizmugures durvju utt. Ielāpus un risinājumus. Lai jauninātu operētājsistēmu, lai aizsargātu visu jūsu mašīnu!

Dublējiet failus pret RAT programmatūras vīrusu

Bieži vien kibernētiskās RAT gadiem ilgi netiek atklātas darbstacijās vai tīklos. Tas norāda, ka pretvīrusu programmas nav nekļūdīgas un tās RAT aizsardzībai nav jāuzskata par visu un galu.

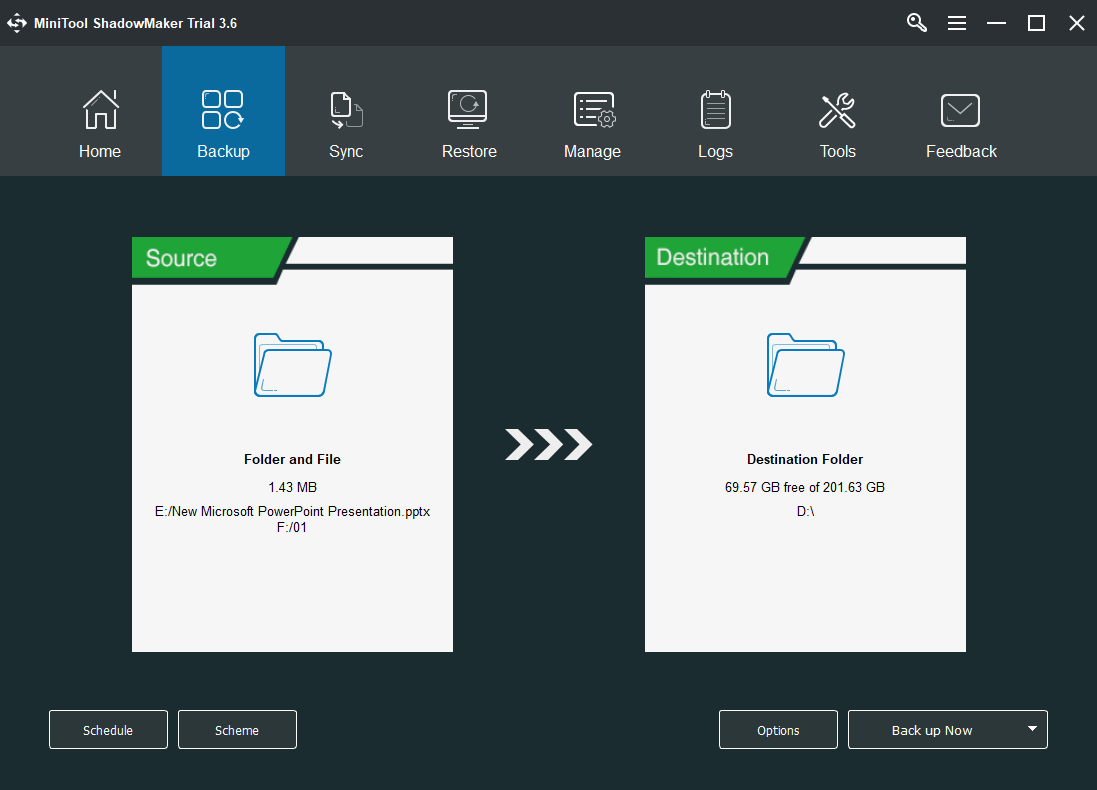

Ko vēl varat darīt, lai pasargātu datora failus no rediģēšanas, dzēšanas vai iznīcināšanas? Par laimi, jūs joprojām varat atgūt datus pēc ļaunprātīgas programmatūras RAT uzbrukumiem, ja jums ir to rezerves kopija. Tomēr, pirms esat pazaudējis oriģinālos failus, jums tas ir jāveido ar uzticamu un bez RAT rīku, piemēram, MiniTool ShadowMaker, kas ir profesionāla un jaudīga Windows datoru dublēšanas programma.

1. solis. Lejupielādējiet MiniTool ShadowMaker no tās oficiālās vietnes vai iepriekš autorizētās saites pogas.

2. solis. Instalējiet un palaidiet rīku datorā.

3. solis. Ja iegūstat izmēģinājuma versiju, jums tiks piedāvāts iegādāties tā apmaksātos izdevumus. Ja nevēlaties maksāt, vienkārši noklikšķiniet uz Turpināt izmēģinājumu augšējā labajā stūrī, lai izbaudītu izmēģinājuma funkcijas, kas ir vienādas ar formālajām funkcijām tikai ar laika ierobežojumu.

4. solis. Ievadot tā galveno saskarni, noklikšķiniet uz Dublēšana cilne augšējā izvēlnē.

5. solis. Dublēšanas cilnē norādiet Avots failus, kurus plānojat kopēt, un Galamērķis atrašanās vietu, kurā vēlaties saglabāt dublējuma attēlu.

6. solis. Noklikšķiniet uz Dublēt tūlīt poga apakšējā labajā stūrī, lai veiktu procesu.

Pārējais ir gaidīt uzdevuma panākumus. Varat iestatīt grafiku, lai automātiski dublētu šos failus katru dienu, nedēļu, mēnesi vai kad sistēma reģistrējas / tiek izslēgta iepriekšminētajā 5. darbībā pirms procesa startēšanas vai cilnē Pārvaldīt pēc procesa. Varat arī izlemt, kāda veida dublējumkopijas izpildīt, pilnas, pakāpeniskas vai diferenciālas, kā arī to, cik daudz dublējuma attēla versiju saglabāt, ja krātuvē pietrūkst.

![Kā novērst neizdevušos Windows Defender atjauninājumu operētājsistēmā Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/14/how-fix-that-windows-defender-update-failed-windows-10.jpg)

![Windows 8.1 netiks atjaunināts! Atrisiniet šo problēmu tūlīt! [MiniTool ziņas]](https://gov-civil-setubal.pt/img/minitool-news-center/02/windows-8-1-won-t-update.png)

![4 risinājumi, kā novērst Avast Web Shield, neieslēgs Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/69/4-solutions-fix-avast-web-shield-won-t-turn-windows-10.png)

![10 labākos un vienkāršākos šīs ierīces labojumus nevar sākt. (10. kods) [MiniTool padomi]](https://gov-civil-setubal.pt/img/data-recovery-tips/87/10-best-easy-fixes.jpg)

![Startēšanas disks ir pilns jūsu Mac datorā Kā notīrīt starta disku? [MiniTool padomi]](https://gov-civil-setubal.pt/img/data-recovery-tips/81/startup-disk-full-your-mac-how-clear-startup-disk.png)

![Kā novērst kļūdu, veidojot kopiju Google diskā [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/98/how-do-you-fix-error-creating-copy-google-drive.png)

![Trūkst Windows 10 atkritnes? Kā to atgūt? [MiniTool ziņas]](https://gov-civil-setubal.pt/img/minitool-news-center/60/windows-10-recycle-bin-is-missing.jpg)

![7 metodes, kā novērst atjaunināšanas kļūdu 0x80080008 operētājsistēmā Win 7/8 / 8.1 / 10 [MiniTool Tips]](https://gov-civil-setubal.pt/img/backup-tips/62/7-methods-fix-update-error-0x80080008-win-7-8-8.jpg)

![Soli pa solim: kā pārvietot izcelsmes spēles uz citu disku [MiniTool padomi]](https://gov-civil-setubal.pt/img/disk-partition-tips/40/step-step-guide-how-move-origin-games-another-drive.png)

![Ja parādās “Tīkla kabelis nav atvienots”, rīkojieties šādi [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/25/if-network-cable-unplugged-occurs.jpg)

![Pilns ceļvedis par Sims 4 Lagging Fix [2021 atjauninājums] [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/66/full-guide-sims-4-lagging-fix.png)

![Kā brīvpiekļuves atmiņa (RAM) ietekmē jūsu datora veiktspēju? [Minirīka padomi]](https://gov-civil-setubal.pt/img/data-recovery/2E/how-random-access-memory-ram-affects-your-pc-s-performance-minitool-tips-1.png)

![[Atbildes] Kā dublēt Google disku? Kāpēc jums tas ir vajadzīgs?](https://gov-civil-setubal.pt/img/news/2E/answers-how-to-backup-google-drive-why-do-you-need-that-1.png)